"Компьютерное подполье. Истории о хакинге, безумии и одержимости" - читать интересную книгу автора (Дрейфус Сьюлетт)

5 Священный Грааль

Это было написано черным по белому. Две статьи Хелен Мередит [Helen Meredith] в

НА СЧЕТУ ХАКЕРОВ CITIBANK $500 000

Элитная группа австралийских хакеров украла более $US 500 000 ($580 000) из Citibank, совершив одно из самых дерзких хакерских преступлений за всю историю Австралии.

Австралийские федеральные власти заявили позавчера, что они сотрудничали с американскими властями над выявлением австралийской цепочки, включающей хакеров в Мельбурне и Сиднее.

Это элитные «фрикеры» технологической преступности – цифровые преступники, которые генерируют импульсы, проходящие по телефонным линиям, чтобы получить доступ в коммуникационные каналы. Этот метод известен как «blue boxing».

Сообщается, что австралийская группа воспользовалась телефоном в системе штаб-квартиры Telecom на Уильям-стрит, 199 в Мельбурне, чтобы послать сигнал частотой 2600 Гц, который позволил им получить доступ к магистральной линии, а затем к менеджерскому коду Citibank.

По информации наших источников, прошлой ночью хакеры сняли со счетов американского банка $US 563 000 и перевели их на несколько других счетов. Деньги пока еще не возвращены.

Власти идут по следу, о котором говорилось в «The Australian» во вторник. Этот след указывает, что австралийские хакеры также имеют отношение к нелегальному доступу к номеру модемного набора Агентства национальной безопасности США, используемому Генеральным консульством США в Мельбурне.

Тем временем полиция штата Виктория заявила, что ее сотрудники проводят постоянные обыски в домах десятков подозреваемых, не переставая разыскивать хакеров.

Предполагается, что хакеры получили доступ к двумстам номерам кредитных карт, опубликованных в частном секторе компьютерной доски объявлений.

Очевидно, эти номера получены группой опытных хакеров, которые, по всей вероятности, использовали их для заказов товаров по телефону за счет ничего не подозревающих владельцев кредитных карт.

Достоверный источник заявил, что детективы Бюро криминальных расследований с ордерами на обыск в настоящее время досматривают собственность хакерского сообщества и ожидают обнаружить товаров на сотни тысяч долларов.

Вторая статья был опубликована десять дней спустя.

Хелен Мередит.

СПИСОК КРАДЕННЫХ КАРТ ВЕДЕТ К ДОСКАМ ОБЪЯВЛЕНИЙ

Официальные власти скептически относятся к последним сообщениям о международном хакерско-фрикерском кольце и его австралийском отделении.

Тем не менее вчера получены доказательства, указывающие на подозрительные BBS, базирующиеся в Мельбурне.

Фрикеры используют устройства тонового набора, чтобы отправлять сигналы, которые дают им доступ к бесплатным магистральным линиям, тогда как хакеры взламывают компьютерные системы.

В последней проверке деятельности доски объявлений было обнаружено сообщение от американского хакера, известного как Captain Cash. Это сообщение доказывает причастность австралийцев к последним событиям с австралийскими же кредитными картами и свидетельствует об их нелегальном использовании американскими хакерами. Речь идет о сумме $US 362 018 ($416 112).

Информация была обнаружена в компьютерной системе доски объявлений Pacific Island, чрезвычайно популярной среди австралийских хакеров.

Сообщение гласило:

– Порядок с серией 53 53, мы закрываем ее сегодня – MasterCard $109 400,50. Теперь серия 4564 – Visa. Я оставлю ее открытой на неделю – $209 417,90. И на старой доброй «не-выходи-без-нее-из-дома» – $43 200.

– В общем и целом – $362 018,40.

– Передай это нашим австралийским друзьям!

– Они, как всегда, на высоте!

– Они посылают больше номеров на 23-й! Отлично!

– Они получат 10 %, как всегда… неплохой куш в $36 200!

На доске объявлений также помещались советы фрикерам по использованию телефонов в штаб-квартире Telecom на Уильям-стрит, 199 и новой телефонной станции на Спенсер-стрит в Мельбурне, чтобы получать возможность осуществлять бесплатные телефонные звонки.

Сообщение от местного хакера, известного как Force, описывало «прикольный метод взламывать системы с очень крутой безопасностью».

Этот метод подразумевает использование исходящего «pad» на таких системах, как Vax, Unix и особенно Prime.

Phoenix, другой пользователь местной BBS, просматривал цены на таблетки «экстази»: таблетка обычной крепости – $40; двойной крепости – $60; тройной крепости – $70.

«Сообщи детали по электронной почте. Божественно-декадентский экспириенс».

В прошлую пятницу

БОМБА

На австралийской доске объявлений, используемой хакерами Realm, помещается и такая смертельно опасная информация, как рецепт изготовления бомбы, который появился на американской доске объявлений в прошлом году. Четверо подростков, решивших воспользоваться рецептом, погибли, когда их бомба домашнего изготовления взорвалась в Вашингтоне в канун Нового года.

Этот рецепт можно свободно получить на мельбурнской доске объявлений, именуемой Pacific Island.

Связи банды в США, вероятно, ведут в Милуоки и Хьюстон. Американские федеральные власти уже предприняли действия против хакеров, принимавших участие во взломе Citibank.

В ходе секретной операции Бюро криминальной разведки австралийская группа была поставлена под наблюдение. На прошлой неделе появились результаты более чем полугодичной слежки за деятельностью Pacific Island и связанных с ней Zen и Megaworks.

Но утечка в потоке информации между полицейскими подразделениями, очевидно, серьезно помешала намерениям полиции положить конец деятельности преступников на досках объявлений.

На прошлой неделе также осуществлялась проверка входящих сообщений, касающихся кардинга (нелегального использования карточных счетов) из Гонконга, Франции и Израиля.

Австралийские хакеры в большинстве своем базируются в Мельбурне. В основном это подростки, подозреваемые или уже осужденные за мошенничество, употребление наркотиков и угон автомобилей. Большая часть из них считается, в лучшем случае, электронными вуайеристами, в худшем – преступниками с большими криминальными связями.

Информация, полученная The

Нижеследующее представляет собой цитату, взятую непосредственно с доски объявлений (с некоторой необходимой редакторской правкой). Это хранилось в частном почтовом ящике и адресовано хакером, известным под псевдонимом Ivan Trotsky, тому, кто называет себя Killer Tomato:

– О’кей, вот такие дела…

– Когда Sysop получил звонок от федералов, им нужны были имена Force, Phoenix, Nom, Brett Macmillan и мое в связи с хакерскими делами Realm и некоторыми кардерскими проблемами.

– А мне пару дней назад пришла информашка о том, что в американском Citibank устроили взлом, и это привело к арестам, и что все это связано с Force и Electron. Еще там говорилось о том, «как связан Trotsky с взломом Citibank», м просто в дерьме, да, я член Realm (я думаю, никому не должно быть до этого дела, но они думают по-другому), но я никогда не занимался вместе с ними никакими взломами.

– Не теперь говорят, что я связан со всем этим дерьмом, я в полной жопе, тем более что всем этим занимается ЦРУ, может, тебе кажется, что я несу чушь, я сам бы так сказал, если бы ты сходил с ума так же, как я, надеюсь, ты спокойно отсидишься, а в моем заборе полно дыр.

– Когда мы вломились в тот раз, мы даже толком не знали, что мы нашли, пока Blue Blunder не сказал, что пришли какие-то деньги. На PI можно делать все, что ты захочешь.

– У нас будет новый сеанс хакинга весь уик-энд, но это зависит от того, откуда мы будем это делать. Это должно быть очень надежное место.

– Мы сумели достать кое-что по карточкам, но мать с отцом заставили меня выбросить бумаги, я держал их в вентиляционной трубе. Смог сохранить их на паре учетных записей в PI.

В пятницу

Другая информация, которой делились хакеры во время этого разговора, имеет отношение к мошенничеству с кредитными картами, кардингу.

Представитель службы мониторинга DPG, мистер Стюарт Гилл, заявил, что, по его мнению, материалы, полученные с Pacific-Island, являются лишь верхушкой айсберга.

Он сказал: «Они гораздо лучше организованы, чем полиция. Если кто-нибудь не классифицирует их деяния и мы не примем против них соответствующие законы, мы снова будем говорить об этих же проблемах ровно через год».

Вчера полиция Южной Австралии начала операцию с целью взять под наблюдение BBS в этом штате.

Обе политические партии Западной Австралии пришли к соглашению, что, независимо от того, кто придет к власти в штате, расследование хакерских преступлений будет проведено должным образом.

Полиция Виктории и ее отдел по делам мошенничества объявили на прошлой неделе о создании отдела по борьбе с компьютерными преступлениями, который будет расследовать жалобы, связанные с компьютерным мошенничеством.

Многими в компьютерном подполье эти статьи были восприняты очень болезненно.

Кто такой этот Captain Cash? A Killer Tomato? Многие считали, что за обоими этими хэндлами скрывается Стюарт Гилл или что Гилл подделал их и другие сообщения на доске Craig Bowen’a. Был ли весь андеграунд на стороне мошенников? Нет. Они составляли лишь ничтожную часть сообщества. Как могли мельбурнские хакеры украсть полмиллиона долларов из Citibank? Никак. Последующее полицейское расследование подтвердило, что эти голословные утверждения были полностью сфабрикованы.

Как могли сообщения за полгода с PI и Zen попасть в руки Бюро криминальной разведки полиции штата Виктория? У подпольщиков имелись соображения на этот счет.

Некоторые были уверены, что Стюарт Гилл сыграл в подполье роль торговца информацией. Он скармливал полиции определенные сведения и получал от нее в обмен кое-какой новый материал. Затем он смешивал старые и новые сведения и передавал получившуюся компиляцию другому полицейскому ведомству, которое снабжало его еще какими-то сведениями, добавляемыми им в общий котел. В андеграунде Гилл явно вел такую же игру.

Несколько участников подполья, особенно Mentat и Brett Macmillan, завсегдатаи PI и Zen, почуяли неладное и начали вести на BBS настоящую войну, чтобы отстоять свое мнение. В начале 1989 года Brett Macmillan опубликовал сообщение о том, что Hackwatch никогда не был зарегистрирован как торговый знак на имя Стюарта Гилла в Торговой палате Виктории. Более того, он утверждал, что служба мониторинга DPG тоже не существует как зарегистрированная торговая организация. Затем Макмиллан ошеломил весь андеграунд, когда объявил, что сам зарегистрировал название Hackwatch, видимо, для того, чтобы помешать Стюарту Гиллу выступать перед СМИ в качестве пресс-атташе Hackwatch.

Многие в андеграунде почувствовали, что Гилл их одурачил, но они были не одиноки. Вскоре некоторые журналисты и полиция почувствовали то же самое. Этого человека даже звали по-другому, а не Стюарт Гилл.

Кое-кто в подполье был склонен полагать, что в действительности Гиллу было нужно создать шумиху вокруг хакеров, чтобы затем потребовать введения антихакерских законов. В середине 1989 года правительство Австралийского Содружества так и поступило, введя в действие первые федеральные законы, направленные против компьютерных преступлений.

Это случилось не по вине журналистов. Когда однажды Хелен Мередит попросила Гилла подтвердить его сведения, он отослал ее к суперинтенданту Тони Уоррену [Tony Warren] из полиции Виктории, и тот подтвердил его слова. Репортер не мог желать лучших доказательств.

А почему бы Уоррену не поддержать Гилла? Зарегистрированный информатор ISU,[p102] Гилл также был консультантом, советником, исповедником и другом многих сотрудников полиции Виктории. Он был в близких отношениях с Уорреном и инспектором Крисом Косгриффом [Chris Cosgriff]. С 1985 по 1987 Уоррен работал в Бюро криминальной разведки, затем был переведен в Департамент внутренних расследований,[p103] куда в 1988 году пришел и Косгрифф.

За шесть месяцев 1992 года Гилл звонил Уоррену свыше 200 раз, 45 из них – домой. За восемнадцать месяцев в 1991–1992 годах Крис Косгрифф лично приходил домой к Гиллу 76 раз и записал 316 телефонных разговоров с ним.[26]

Отдел внутренней безопасности (ISU) занимался расследованиями случаев коррупции в полицейских рядах. Имея доступ в ISU, можно было узнать все, что знала сама полиция Виктории о коррупции среди своих полицейских. С этой информацией нужно было обращаться очень осторожно, особенно с тех пор, как полицейских стали привлекать к даче показаний на своих коллег. И вот в 1993 году в отчете омбудсмена штата Виктория были сделаны выводы о том, что Косгрифф передал Гиллу большое количество конфиденциальной информации ISU, а отношения между Уорреном и Гиллом были недопустимыми.[27]

Когда в 1989 году Craig Bowen (он же Thunderbirdl) осознал, что Гилл подставил его, он погрузился в глубочайшую депрессию. Еще бы, ведь коммуна PI доверяла ему. Его дружба с Гиллом началась, когда Craig Bowen был восторженным и наивным молодым человеком, ищущим приключений. Она закончилась предательством и боязнью всего и вся.

С тоской в глазах Craig Bowen навсегда выключил Zen и PI.

Сидя в первой половине 1989 года перед своим монитором, Force порой не видел абсолютно ничего. Его мысли были за миллион миль отсюда. Ситуация была паршивой, и, погрузившись в свои мысли, он отсутствующе играл мышью, ломая голову над тем, как решить эту проблему.

Проблема заключалась в том, что кое-кто в Мельбурне скоро будет арестован.

Force хотел бы не принимать в расчет это секретное предупреждение, отмахнуться от него, как от очередного слуха из тех, что периодически проносились по андеграунду, но он знал, что не сможет этого сделать. Это предупреждение было надежным, как скала: оно исходило от Gavin’a.[28]

По словам Force, его друг Gavin днем работал по контракту в Telecom, а ночью предавался хакингу. Он был маленькой тайной Force, которую тот хранил от других членов Realm. Gavin ни в коем роде не был участником событий, связанных с хакерскими BBS. Он был старше, у него даже не было хэндла, и он действовал в одиночку, так как считал, что групповой хакинг опасен.

Будучи работником Telecom, Gavin обладал такой степенью допуска в компьютеры и сети, о какой большинство хакеров может только мечтать. У него также были отличные контакты внутри Telecom – из тех, что могли ответить на тактично заданные вопросы о прослушивании телефонов и слежке за линиями или могли быть в курсе полицейских расследований, в которых требовалась помощь Telecom.

Force познакомился с Gavin’ом, когда покупал кое-какое подержанное оборудование через

Gavin познакомил Force с трэшингом.[p104] Если они не просиживали всю ночь за его терминалом, Gavin ползал по всем мусорным корзинам Telecom в поисках крупиц информации на обрывках офисной бумаги. Названия учетных записей, пароли, номера телефонов для доступа, NUA – люди записывали массу сведений на клочках бумаги, которые на следующий день выбрасывали за ненадобностью.

Если верить Force, Gavin регулярно менял офисы, что облегчало ему задачу по запутыванию следов. Более того, он старался работать в офисах, откуда десятки людей ежедневно делали сотни звонков. Нелегальная деятельность Gavin’a и Force была просто похоронена под лавиной ежедневных законных соединений.

Оба хакера доверяли друг другу. Gavin был единственным человеком, которому Force открыл точный адрес машины CitiSaudi. Даже Phoenix, восходящая звезда Realm и любимый протеже Force, не имел доступа ко всем секретам Citibank, обнаруженным во время сетевых подвигов Force.

Force поделился с Phoenix’ом лишь частью этого сверкающего приза. Только несколькими номерами карт – чисто символически – и общей информацией о сети Citibank. Force считал, что искушение получить доступ к большему количеству номеров кредитных карт и их использования может оказаться сильнее юного Phoenix’a, и постарался сохранить в секрете точное расположение машины Citibank. Это была та малость, которую он мог сделать, чтобы остановить его. Force определенно не собирался помогать Phoenix’y нажить себе неприятности.

Сеть Citibank была богатейшим источником систем. Их Force тоже сохранил для себя. Чем больше он исследовал эти системы, тем больше их обнаруживалось в сети. Вскоре после его первой встречи с системой CitiSaudi он нашел машину под названием SitiGreece, которая, казалось, так же набита информацией, как и саудовско-американская. Но из пятнадцати кредитных карт, найденных Force в системе, действительными оказались только две. Он подумал, что остальные – это тест-карты. Скорее всего, он столкнулся с новым сайтом. Вскоре после того, как Force обнаружил машину SitiGreece, он открыл подобные сайты-эмбрионы еще в двух странах.

Force с симпатией относился к Phoenix’y, он был под впечатлением от его энтузиазма и желания знать все о компьютерных сетях.

Force познакомил Phoenix’a с Minerva, точно так же как Craig Bowen сделал это для Force несколько лет назад. Phoenix быстро учился и требовал все новых знаний. Он был голоден и, по проницательному мнению Force, очень способен. В действительности, Force подмечал черты своего характера в молодом хакере. Они оба вышли из образованного среднего класса, оба несколько отличались от общей массы. Родители Force были в Австралии эмигрантами. Часть семьи Phoenix’a жила в Израиле. Его семья была очень религиозна.

Phoenix учился в одной из главных ортодоксальных еврейских школ в Виктории, которая заявляла о себе, как о «современном ортодоксальном сионистском» учреждении. Почти половина предметов, преподававшихся в девятом классе, были посвящены истории, языку и религии евреев, все мальчики носили ермолки, и школа рассчитывала, что все ученики к моменту выпуска будут бегло говорить на иврите.

В первые школьные годы Phoenix получил прозвище The Egg.[p105] По мере обучения он стал непревзойденным мастером особой игры – разбиться в лепешку, но понравиться учителям. Он быстро понял, что успех в религиозном обучении – это отличный способ снискать расположение учителей и родителей. И, по крайней мере, в их глазах он был золотым ребенком.

Но любой, кто захотел бы поскрести верхний слой, обнаружил бы, что сияющий ореол пай-мальчика был простой позолотой. Несмотря на успехи в школе и зачисление в университет, у Phoenix’a были проблемы. Он глубоко страдал от резкого разрыва и развода родителей. Это произошло, когда Phoenix было четырнадцать лет.

После развода Phoenix отправили на полгода в пансион в Израиль. После возвращения в Мельбурн он жил со своей матерью и младшей сестрой в доме бабушки. Его брат, средний ребенок в семье, остался с отцом.

Школьные друзья Phoenix’a иногда чувствовали себя неловко, бывая у него в гостях. Один из лучших друзей Phoenix с большим трудом общался с его матерью. Ее живость порой граничила с истерикой и нервными срывами. Его бабка была хронической паникершей, которая донимала его, если он пользовался телефоном во время грозы, боясь, как бы его не убило током. Ситуация с отцом была немногим лучше. Он работал менеджером в Telecom и вечно дрейфовал от полного безразличия и эмоциональной холодности к яростным вспышкам гнева.

Младший брат Phoenix’a был по-настоящему трудным ребенком. Он сбежал из дома лет в семнадцать и начал торговать наркотиками еще до того, как окончательно встал на ноги. Но, в отличие от Phoenix’a, проблемы его брата были очевидны для всех. Столкновение с жизненными реалиями заставило его критически посмотреть на собственную жизнь и изменить ее.

Phoenix, напротив, нашел менее заметные формы своего мятежа. Среди них было его увлечение инструментами силы – боевыми искусствами, оружием вроде мечей и шестов и социальным программированием. Когда Phoenix учился в выпускном классе школы и все еще жил в доме бабушки, он занялся хакингом. Он начал посещать разные мельбурнские BBS, пока не свел онлайновую дружбу с Force.

Force с интересом наблюдал за становлением хакерских навыков Phoenix’a и через пару месяцев пригласил его войти в Realm. Это была самая короткая инициация за всю историю Realm, причем голосование по приему нового члена было единодушным. Phoenix доказал, что достоин такой чести, собирая информацию о новых системах и сетях для базы данных Realm. На пике своей хакерской активности Force и Phoenix общались по телефону почти каждый день.

Всеобщее одобрение Phoenix’a в Realm резко отличалось от положения Electron’a, который регулярно посещал эту BBS в течение нескольких месяцев 1988 года. В то время как Phoenix грелся в лучах поддержки Force, восемнадцатилетний Electron в полной мере ощущал холод растущего презрения последнего.

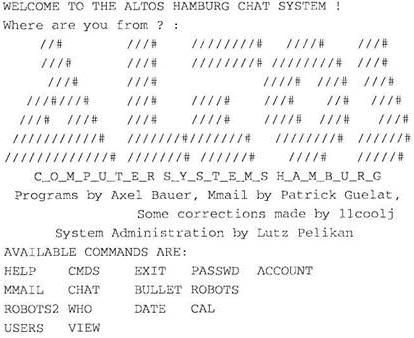

В конце концов Force вышвырнул Electron’a и его друга Power-spike из своего элитного клуба мельбурнских хакеров. И вот как Force объяснил это. Он сказал, что Electron совершил два серьезных проступка. Первый заключался в том, что Electron якобы распылял ресурсы, используя учетные записи в системе ОТС Minerva, чтобы подключиться к Altos. Это означало немедленное обнаружение и уничтожение учетной записи.

Администраторы Minerva, такие как заклятый враг Realm Майкл Розенберг, распознавали NUA Altos. Розенберг был лучшей защитой ОТС против хакеров. Он потратил так много времени на то, чтобы очистить от них Minerva, что знал их привычки: взлом, затем рывок на Altos, чтобы пообщаться с друзьями-хакерами, затем следующий взлом.

Большинство учетных записей Minerva принадлежало корпорациям. Сколько законных пользователей ANZ Bank посещали Altos? Ни одного. Поэтому как только Розенберг видел учетную запись, подключенную к Altos, он осторожно наблюдал за тем, что делает хакер – особенно за его хвастовством своими подвигами, затем менял пароль и ставил клиента на заметку, чтобы навсегда изгнать хакера из системы.

Второй грех Electron’a, согласно Force, состоял в том, что он утаивал хакерскую информацию от других членов группы. Жесткое правило Force (которому он сам не всегда следовал) гласило: если ты с нами, делись с нами всем.

Это было громкое исключение. Powerspike и Electron сказали друг другу, что им наплевать. По их мнению, они посещали BBS Realm лишь время от времени, но уж никак не были его

Несколько месяцев спустя Force с неохотой позволил Electron’y вернуться в Realm, но отношения оставались натянутыми. Когда Electron, наконец, зарегистрировался в BBS, он обнаружил там файл под названием «Сканер, украденный у Electron’a». Force нашел копию сканирующей VMS программы Electron’a в заокеанском компьютере, пока Electron был в изгнании, и без всяких угрызений совести украл его для Realm.

Однако это был не сканер. Это был «троян» для VMS. Разница между ними огромна. Он не сканирует сеть в поисках адресов компьютеров. Он крадет пароли, когда люди подключаются со своих VMS-машин к другой машине в сети Х.25. Powerspike чуть не лопнул от смеха, когда Electron сказал ему об этом. «Что ж, – сказал он, – мистер Большая Шишка Force, может быть, и знает что-то о компьютерах Prime, но он ни хрена не знает о VMS».

Несмотря на отлучение Electron’a, Phoenix продолжал общаться с отверженным: их сближала одержимость. Electron с огромным интересом изучал новые приемы и, как и сам Phoenix, учился очень быстро – быстрее любого другого мельбурнского хакера.

Когда Phoenix стал постоянно общаться с Electron’ом, Force попытался помешать этому, но безуспешно. В какой-то степени, его неодобрение было продиктовано своеобразным отеческим отношением к австралийскому хакерскому кругу. Force считал себя кем-то вроде крестного отца сообщества хакеров. Но он все сильнее убеждался, что Phoenix ведет себя все более дерзко по отношению к важным персонам компьютерной безопасности и системным администраторам. Однажды Phoenix узнал, что несколько админов и людей из секьюрити поджидали его в системе, чтобы поймать, проследив сетевое соединение. В ответ он анонимно вполз в компьютер и спокойно вырубил каждого администратора, В тот раз Force очень посмеялся, но, если откровенно, эта история заставила его крепко понервничать.

Phoenix с радостью скрещивал шпаги с индустрией компьютерной безопасности. Он стремился доказать, что он лучше, и часто расстраивал людей тем, что действительно был таковым. Однако странно, что протеже Force думал, что если он укажет этим специалистам на слабые места в их системе безопасности, то заслужит их уважение. Может быть, они даже дадут ему какую-нибудь внутреннюю информацию, типа новых техник проникновения, и замолвят за него словечко, если что-то пойдет не так. Force удивлялся, как Phoenix мог сочетать два таких противоположных мнения в своей голове, даже не задумываясь об их противоречии.

Именно против этой стороны андеграунда и было направлено предупреждение Gavin’a, с которым он пришел к Force в конце 1989 года. Gavin узнал, что Австралийская федеральная полиция получила жалобы на хакеров, действующих за пределами Мельбурна. Сообщество мельбурнских хакеров стало очень беспокойным и оставляло свои следы повсюду, где его члены сталкивались с мировыми системами данных.

Кроме Австралии, существовали и другие активные сообщества хакеров – в Англии, Техасе, Нью-Йорке. Но мельбурнские хакеры были не просто беспокойными – они беспокоили

Gavin не располагал более детальной информацией. Он знал только, что американская служба правопорядка – возможно, Секретная служба – оказала сильнейшее давление на правительство Австралии, требуя арестовать этих людей.

Но Gavin не мог знать, что источником давления из-за океана была не только Секретная служба. ФБР также пыталось повлиять на Австралийскую федеральную полицию по поводу таинственных, но беспокойных австралийских хакеров, которые продолжали вторгаться в американские компьютеры.[29] И АФП начала действовать.

В конце 1989 года детектив суперинтендант Кен Хант [Ken Hunt] из АФП возглавил расследование по делу мельбурнских хакеров. Это стало первым серьезным расследованием компьютерных преступлений с момента введения федеральных антихакерских законов в Австралии. Как и большинство силовых структур всего мира, АФП была новичком на ниве компьютерного криминала. Мало кто из детективов имел опыт общения с компьютерами, не говоря об их незаконном использовании, так что это дело должно было стать важнейшим первым опытом применения нового закона.[30]

Когда Gavin огорошил Force такими новостями, тот сразу же начал действовать. Он позвонил Phoenix’y, настаивая на немедленной личной встрече. Поскольку их дружба крепла, они перешли от общения онлайн к телефонным разговорам, а затем стали проводить много времени вместе, встречаясь уже лично. Force с глазу на глаз передал Phoenix’y суровое предупреждение. Он не сказал своему протеже, как получил эту информацию, но ясно дал понять, что источник заслуживает доверия.

Полиция сознавала, что должна кого-нибудь арестовать. Дошло до того, что американский сотрудник правоохранительных органов сказал своему коллеге из Австралии: «Если вы ничего не предпримете в самое ближайшее время, мы сами сделаем то, что считаем нужным». Американец не побеспокоился, чтобы сообщить, как именно они собираются действовать, но это было неважно.

Phoenix побледнел. Да, конечно, он навел шороху в системах, фактически постоянно взламывая все новые сайты. Многие из них находились в Штатах.

Разумеется, он не стремился кончить так, как западногерманский хакер Hagbard, чьи обгоревшие останки нашли в немецком лесу в июне 1989 года.

Коллега Pengo, Hagbard входил в кружок немецких хакеров, которые с 1986 по 1988 годы продавали информацию, украденную из американских компьютеров, агенту КГБ в Западной Германии.

В марте 1989 года немецкая полиция провела обыски в домах и офисах хакерской группы. Последовали аресты. Так же как и Pengo, Hagbard тайно сдался немецким властям за несколько месяцев до этих событий и дал показания о деятельности хакерской группы в надежде заработать иммунитет против судебного преследования.

Американские силовые агентства и прокуроры ни в коей мере не собирались проявлять снисходительность к хакерам. Несколько служб, включая ЦРУ и ФБР, охотились за немецкой шпионской организацией, требуя суровых приговоров, предпочтительно с отбыванием срока наказания в американских тюрьмах.

Когда было найдено тело Hagbard’a, немецкие судебные процедуры находились в процессе подготовки. Оставалось неясным, было ли это самоубийство или убийство. Никто не знал точного ответа, но эта новость потрясла компьютерный андеграунд всего мира. Хакеры обсуждали смерть Hagbard’a с полной серьезностью. С одной стороны, его биография была отмечена психической нестабильностью и употреблением наркотиков. С начала 1987 года он провел много времени в психиатрических клиниках и центрах реабилитации, периодически покидая их и возвращаясь вновь. С другой стороны, если человек хочет покончить с собой, неужели он выберет медленную смерть в бензиновом огне? Скорее, он предпочтет передозировку или пулю.

Что бы это ни было, убийство или самоубийство, воспоминание о смерти Hagbard’a с ужасающей ясностью проявилось в голове Phoenix’a. За кем явились в Австралию американские силовые агентства? Им нужен

Нет. Force успокоил его. Пришли за Electron’ом. Проблема Phoenix’a заключалась в том, что он продолжал общаться с Electron’ом по телефону – обычным способом. Если Phoenix и дальше будет якшаться с Electron’ом, он тоже попадет в лапы АФП.

Phoenix понял это абсолютно четко.

– Ах, свинья!

– А? – отозвался Phoenix, почти не обращая внимания.

– Дерьмовая машина. Я все отредактировал, а эта хреновина ни хрена не сохранила. – Electron сидел дома за компьютером, проклиная свой Commodore Amiga с его 512К памяти.

Дело было в январе 1990 года, и они оба, Phoenix и Electron, приехали домой на праздники перед началом очередного семестра.

– Но я заставлю эту сволочь работать. Чертова дура! Работай! – заорал Phoenix. Electron слышал, как он стучит по клавиатуре на другом конце провода. Phoenix бился над тем, чтобы получить доступ в AUX, Apple-версию системы Unix, целыми днями проводя у своего Macintosh SE30.

Поддерживать с Phoenix’ом связную беседу было очень сложно. Если не висла его машина, то через дверь его донимала бабка.

– Не хочешь пройти по списку? У тебя большой файл? – спросил Phoenix, снова вернувшись к разговору.

– Что? Какой файл?

– Текстовый. Слова, чтобы ввести во взломщик паролей, – ответил Phoenix.

Electron вывел свой список слов и посмотрел на него. Он подумал, что его надо бы подсократить. Словарь был частью программы, взламывающей пароли. Чем больше словарь, тем дольше времени понадобится компьютеру на составление списка взломанных паролей. Если Electron выбросит из него непонятные слова и слова, которые вряд ли кто-то станет использовать в качестве пароля, он сможет ускорить действие программы-взломщика.

Эффективный взломщик паролей был ценным инструментом. Electron вводил в свой домашний компьютер файл с паролями с намеченного компьютера, к примеру из Мельбурнского университета, и отправлялся в постель. Через двенадцать часов он проверял успехи своей программы.

Если ему везло, он мог найти шесть и даже больше учетных записей – имен пользователей и паролей – в своем файле. Процесс был полностью автоматизирован. Затем Electron мог зарегистрироваться в Мельбурнском университете, используя взломанные учетные записи, каждая из которых могла послужить отправным пунктом для вторжения в другие системы, и все это по цене одного местного телефонного звонка.

Взламывать пароли в Unix было не особенно трудно, при условии, что разные компоненты программы, такие как словарь, установлены должным образом. Но это требовало времени. Принцип был прост. Пароли, хранимые в файлах паролей с соответствующими именами пользователей, были зашифрованы. Отменить процесс зашифровки было так же невозможно, как вернуть омлет к состоянию яйца. Вместо этого требовалось воссоздать процесс зашифровки и сравнить результаты.

Нужно было выполнить три основных шага. Во-первых, наметить компьютер и получить копию файла с паролями. Во-вторых, взять список наиболее часто используемых имен пользователей из файла паролей или из словаря и зашифровать их, образовав другой список. В-третьих, сравнить оба списка. Если вы увидите совпадение, пароль найден.

Но существовало одно серьезное затруднение – дополнительный элемент salt. Salt изменяет способ зашифровки пароля, слегка модифицируя режим работы алгоритма зашифровки DES. Например, слово «Underground», зашифрованное двумя различными способами с двумя различными salt, может выглядеть «kyvbEx-McdAOVM» или «lhFaTmw4Ddrjw». Два первых символа представляют salt, остальные – пароль. Компьютер произвольно выбирает salt, когда зашифровывает пароль. Из существующих 4096 разных salt используется только один. Все компьютеры Unix используют salt в процессе зашифровки паролей.

Salt использовался для того, чтобы затруднить взлом паролей: после их применения хакер не мог просто зашифровать пароль, а потом сравнить его с каждым списком зашифрованных паролей, полученных за время хакерских вторжений. 4096 salt означали, что хакеру придется использовать 4096 различных словарей – каждый для своего salt, – чтобы обнаружить в словаре один из паролей.

Но даже зашифровка большого словаря 25 раз с использованием 25 различных salt занимает слишком много места на жестком диске примитивного домашнего компьютера. И это только словарь. Самые продвинутые крэкинг-программы также делают «обоснованные предположения» для паролей. Например, программа может взять имя пользователя и попробовать с ним комбинации заглавных и прописных букв. Добавить в конце «1». Короче, программа делает новые попытки, переставляя, тасуя, изменяя и вновь комбинируя базовую информацию – имя пользователя – в новое «слово».

– У меня 24 000 слов. Чертовски много, – сказал Electron.

Сокращение словаря было балансированием в поисках компромисса. Чем меньше слов было в крэкинг-словаре, тем меньше времени требовалось, чтобы взломать зашифрованные пароли. Но чем меньше был словарь, тем меньше получалось вариантов и, следовательно, шансов взломать пароль любой отдельно взятой учетной записи.

– Хм. У меня 24 238. Давай лучше вместе их сократим.

– Ладно. Назови букву.

– С. Начнем с С.

– Почему С?

– Потому что кошку моей бабки зовут Cocoa.

– О’кей, погнали. Cab. Cabal. Cabbala. – Electron замолчал. – Что это еще за Cabbala?

– Фиг знает. Ладно, эти у меня есть. Кроме Cabbala. О’кей. Cabaret. Cabbage.[p106] Черт, ненавижу капусту. Кто мог взять такой пароль?

– Какой-нибудь англичашка, – ответил Electron.

– Да уж, – засмеялся Phoenix, прежде чем продолжить. Иногда Phoenix возвращался к мыслям о предупреждении Force. Но большую часть времени они едва теплились в дальнем уголке его мозга, хотя и не преставали волновать его. Force воспринял это предупреждение достаточно серьезно. Он не только прекратил всякое общение с Electron’ом, казалось даже, что он совсем ушел из хакинга.

На самом деле у Force появилось новое увлечение – музыка. Он писал и исполнял собственные песни. В начале 1990 года он так серьезно занялся музыкой, что практически заморозил Realm. Его членам пришлось собираться в машине другого участника Realm, Nom, примерно около месяца.

Но Phoenix знал, что это не конец истории. Хакер не может просто так уйти из хакинга. Во всяком случае, не Force. Он был одержим хакингом. Это просто не имело смысла. Здесь, вероятно, было что-то еще. Phoenix успокаивал себя тем, что последовал совету Force и стал держаться подальше от Electron’a. Ну, во всяком случае, какое-то время.

Он действительно отдалился от Electron’a, понаблюдал и выждал время, но ничего не произошло. Electron был, как обычно, активен, но никто его не преследовал. Ничего не изменилось. Возможно, информация Force была ошибочной. Если бы федералы собирались что-нибудь предпринять, Electron был бы уже задержан. Поэтому Phoenix восстановил свои отношения с Electron’ом. Искушение было слишком велико. Phoenix не собирался позволить самолюбию Force мешать его личному прогрессу.

К январю 1990 года Electron отдавал хакингу почти все свое свободное время. Перерывы делались только на сон, но даже во сне он продолжал взламывать компьютеры. Они с Phoenix’ом оторвались очень далеко от остальных мельбурнских хакеров. Electron перерос знания и опыт Power-spike, так же как Phoenix превзошел Force. Они отошли от сетей Х.25 и занялись зарождающимся Интернетом, что было в той же степени незаконно, потому что университеты охраняли компьютерные учетные записи – доступ в Интернет – очень бдительно.

Даже Nom с его растущим опытом работы в Unix, лежащей в основе многих новых сайтов Интернета, не соответствовал стандартам Electron’a. У него не было того уровня преданности хакингу, той одержимости, которая необходима для истинного хакера, вечно балансирующего на самой кромке. Во многом отношения между Nom’ом и Phoenix’ом были похожи на отношения между Powerspike и Electron’ом – первые выступали на подпевке солисту.

Electron не считал Phoenix’a близким другом, но он был собратом по духу. На деле он не доверял Phoenix’y, который любил прихвастнуть, обладал гипертрофированным эго и дружил с Force – все говорило не в его пользу. Но Phoenix был умен и хотел учиться. Что еще важнее, он был одержим. Phoenix способствовал притоку информации, который интеллектуально стимулировал Electron’a, пусть даже Phoenix получал больше сведений, чем отдавал.

В течение месяца Phoenix и Electron находились в постоянном контакте, и во время летних каникул они говорили по телефону – обычным путем – по несколько раз в день. Взломать и поговорить. Сравнить записи. Снова взломать. Проверить результаты, задать пару вопросов. Опять вернуться к хакингу.

Тогдашний хакинг был в основном делом одиночек. Для таких членов общества, как Phoenix, это тоже было одиночное плавание. Но если многие хакеры упивались полной изоляцией, то некоторые из них, в том числе и Phoenix, испытывали необходимость время от времени отметиться в рядах человечества. Но его устраивало не всякое общество – ему требовалось внимание тех, кто понимал и разделял его устремления.

– Caboodle. Caboose, – продолжал Electron, – Cabriolet. Что это за чертов Cabriolet? Ты знаешь?

– Да, – ответил Phoenix и двинулся дальше. – Ладно. Cacao. Cache. Cachet…

– Скажи нам, что это? – перебил его Electron.

– Cachinnation. Cachou…

– Ты знаешь? – снова спросил Electron, слегка раздражаясь.

Как обычно, Phoenix говорил, что знает то, о чем не имел никакого понятия.

– Что? Ага, – вяло ответил Phoenix. – Cackle. Cacophony…

Electron знал, что означало это особенное «ага» Phoenix’a. Он вроде бы говорил «да», но на самом деле, он хотел сказать: «Нет, и я не собираюсь на этом зацикливаться, поэтому давай плюнем на это дело».

Electron давно уже взял в привычку не верить многому из того, что говорил ему Phoenix. Если слова товарища не подкреплялись серьезными доказательствами, Electron считал их пустой болтовней. В сущности, Phoenix не слишком нравился ему как личность, и говорить с ним временами бывало сложно. Electron предпочитал компанию своего старинного приятеля-хакера Powerspike.

Powerspike был блестящ и креативен. Electron ладил с ним. Они часто подшучивали над плохими музыкальными вкусами других. Powerspike нравился хэви-металл, a Electron’y – инди-музыка. Они оба испытывали здоровое неуважение к авторитетам. Не только к власти тех мест, куда они вторгались, вроде Военно-морской исследовательской лаборатории или NASA, но и к авторитетам Realm. В политике они оба придерживались левых взглядов, хотя как символ протеста против военно-индустриального комплекса им больше импонировала анархия, нежели членство в какой-либо партии.

После их изгнания из Realm, Electron на некоторое время оказался в изоляции. В немалой степени ей способствовала его личная трагедия. Когда Electron’y было восемь лет, его мать скончалась от рака легких. Он не стал свидетелем самого страшного в этом долгом процессе, так как мать провела два года в немецкой онкологической клинике в надежде на временное облегчение, но умирать она приехала домой, и Electron видел, как она угасала.

Когда посреди ночи в их доме раздался телефонный звонок, Electron понял, что случилось, по серьезному тону взрослых. Он разрыдался. Он слышал, как его отец отвечает на вопросы по телефону. Да, мальчику очень тяжело. Нет, его сестренка вроде в порядке. Сестра была на два года младше Electron’a и слишком мала, чтобы что-то понять.

Electron никогда не был особенно близок с сестрой. Он считал ее бесчувственным пустым существом, бездумно скользящим по поверхности жизни. Но после смерти матери отец стал по-особенному относиться к дочери, возможно, потому, что она была похожа на его покойную жену. Это привело к еще более глубокому разрыву между братом и сестрой.

Отец Electron’a был художником и всю жизнь преподавал в местной средней школе. Смерть жены глубоко потрясла его. Несмотря на некоторые материальные и социальные барьеры, их любовь была взаимной, а брак – счастливым. Картины отца Electron’a висели почти на каждой стене в их доме, но после смерти жены он забросил кисти и больше никогда не возвращался к ним. Он не говорил об этом. Однажды, когда Electron спросил отца, почему он больше не пишет, тот посмотрел в сторону и сказал, что «потерял мотивацию».

Бабушка Electron’a переехала к ним, чтобы помочь своему сыну заботиться о детях, но у нее прогрессировала болезнь Альцгеймера. Детям самим пришлось заботиться о ней. Подростком Electron часто думал о том, что можно сойти с ума, ухаживая за человеком, который даже не помнит, как тебя зовут. В конце концов бабушка переехала в дом престарелых.

В августе 1989 года отец Electron’a вернулся домой после посещения врача. В последнее время ему нездоровилось, но он отказывался брать отгул, чтобы съездить к доктору. Он гордился тем, что за последние пять лет пропустил по болезни всего один день. Но во время отпуска он все-таки посетил врача, который взял множество анализов. И вот результаты были готовы.

У отца Electron’a обнаружился рак легких, болезнь стремительно развивалась. Он был неизлечим. Ему оставалось жить максимум два года.

В то время Electron’y было девятнадцать лет, его детская любовь к компьютерам и к модемам переросла в подлинную страсть. Несколько лет назад его отец, стремясь поддержать увлечение сына новыми машинами, частенько приносил домой один из школьных Apple IIe на уик-энды и во время каникул. Electron часами просиживал за одолженной машиной. Если он не играл на компьютере, то либо читал выуженный из отцовских книжных шкафов шпионский роман, либо в очередной раз перечитывал свою любимую книгу «Властелин колец».

Но компьютерное программирование захватило воображение Electron’a задолго до того, как он впервые столкнулся с компьютером. В двенадцать лет он с помощью учебников писал простые компьютерные программы на бумаге (главным образом, игры), хотя в то время еще ни разу не касался клавиатуры.

В его школе было несколько компьютеров, но никто толком не знал, как с ними обращаться. В девятом классе Electron встретился со школьным консультантом по профориентации, надеясь узнать о возможности карьеры, связанной с компьютерами.

– Я хотел бы изучать компьютерное программирование… – его голос в нерешительности дрогнул.

– Почему тебе хочется заниматься именно этим? – спросила она. – Может быть, стоит подумать о чем-то получше?

– Ну… – Electron не знал, что ему делать. Поэтому-то он и пришел к ней.

Его мысли заметались, пытаясь найти что-то более распространенное, привычное, что позволило бы ему работать на компьютере.

– Ну, может быть, бухгалтерское дело?

– О да, это гораздо лучше, – сказала она. – Я думаю, ты сможешь поступить в университет и изучать там бухгалтерию. Уверена, что тебе это понравится, – добавила она, закрывая его папку.

По мнению Electron’a, одалживаемые компьютеры были одной их немногих приятных вещей, связанных со школой. Он прилично успевал в классе, но лишь потому, что это не требовало особых усилий. Учителя Electron’a постоянно говорили его отцу, что он отвлекает других учеников. По большей части критика была несправедливой. Хотя иногда у Electron’a случались серьезные столкновения с учителями. Некоторые считали его одаренным. Другим казалось, что веснушчатый, похожий на ирландца мальчишка, который подбил своих друзей поджечь учебники на задних партах, был просто ловким пройдохой.

В шестнадцать лет Electron купил свой первый компьютер. Первоначально он использовал его для взлома защиты программного обеспечения, как Par. Apple вскоре сменил более мощный Amiga с IBM-совместимой приставкой на 20 мегабайт. Компьютеры один за другим менялись на одном из двух письменных столов в его комнате. На втором, предназначенном для школьной работы, обычно высилась груда невыполненных домашних заданий.

Самым удивительным в комнате Electron’a было огромное количество распечаток с матричного принтера, в беспорядке разбросанных по полу. Практически в любом месте скромно обставленной комнаты можно было нагнуться и подобрать стопку распечаток с именами пользователей и паролями или с кодом компьютерной программы. Оставшееся пространство занимали футболки, джинсы, кеды и книги. По этой комнате невозможно было пройти, не наступив на что-нибудь.

Поворотным моментом для Electron’a стала покупка в 1986 году подержанного модема на 300 бод. За одну ночь модем превратил интерес Electron’a к компьютерам в настоящую одержимость. В конце семестра, последовавшего сразу за приобретением модема, в табеле Electron’a было шесть пятерок и одна четверка. В следующем семестре он заработал шесть четверок и всего одну пятерку.

Electron’a занимали более серьезные вещи, чем школа. Вскоре он стал постоянным посетителем подпольных BBS и начал заниматься хакингом. Он был под впечатлением от одной статьи, которая рассказывала о нескольких хакерах, сбивших с курса космический спутник взломом компьютера. В этот момент Electron решил, что хочет стать хакером, – проверить, правду ли пишут в статье.

Еще до того как Electron закончил школу в 1987 году, он взломал систему NASA. После этого подвига он плясал вокруг стола в гостиной посреди ночи и пел: «Я был в NASA! Я был в NASA!» Он не изменил орбиты спутника, но проникновение в космическое агентство было таким же увлекательным делом, как полет на Луну.

К 1989 году он уже несколько лет постоянно занимался хакингом к большому огорчению своей сестры, которая жаловалась, что ее общественная жизнь страдает из-за того, что единственная телефонная линия в доме постоянно оккупирована модемом.

Electron для Phoenix’a был партнером по хакингу и в некотором роде наставником. В то время Electron мог предложить многое, гораздо больше, чем Realm.

– Cactus, Cad, Cadaver, Caddis, Cadence, Cadet, Caesura. Что это за чертов Caesura? – Phoenix продолжал перепахивать букву С.

– Фиг его знает. К черту, – рассеянно ответил Electron.

– Caesura. Ладно, фиг с ним. Я знаю, что я бы не использовал это как пароль, – засмеялся Phoenix. – А что за дурацкое слово Caduceus?

– Дохлое. К черту все это. Кто составляет эти словари? – спросил Electron.

– Да уж.

– Caisson, Calabash. К черту это. К черту, к черту, к черту, – радостно сказал Electron.

– Погоди-ка. Почему у меня в списке нет Calabash? – Phoenix изобразил негодование.

Electron засмеялся.

– Эй, – сказал Phoenix, – нам надо бы вставить сюда слова типа «Qwerty», «ABCDEF» и «ASDFGH».

– Уже сделано.

Electron давно включил в список такие распространенные пароли, как «слова», составленные при наборе пользователем шести первых букв в одном из рядов на клавиатуре.

Phoenix снова вернулся к списку:

– Давай на «СО». Commend, Comment, Commerce, Commercial, Commercialism, Commercially. К черту три последних.

– Ну? Зачем убирать Commercial?

– Давай уберем все слова, в которых больше восьми букв, – сказал Phoenix.

– Нет. Это не очень хорошая мысль.

– Почему? Компьютер читает только восемь букв и зашифровывает их же. Так что мы можем убрать все остальное.

Иногда Phoenix просто не понимал. Но Electron не настаивал. Он держал свои мысли при себе, чтобы не задеть самолюбие Phoenix’a. Иногда Electron чувствовал, что Phoenix ждет от него одобрения, но это было легкое, почти бессознательное стремление.

– Нет, – начал Electron, – вот смотри, кто-то может использовать целое слово – Commerce или Commercial. Первые восемь букв этих слов неодинаковы. Восьмая буква в слове Commerce – «e», а в слове Commercial – «i».

Он продолжал:

– Но можно спокойно убрать все слова вроде Commercially или Commercialism. Понял?

– Да, о’кей. Ясно, – сказал Phoenix.

– Главное, не убирать все слова длиннее восьми букв, – добавил Electron.

– Хм. О’кей. Да, конечно, – Phoenix явно был недоволен. – Эй, – вдруг воскликнул он, – уже минут десять, как мой комп завис.

– Да? – Electron попытался выказать интерес.

– Да. Знаешь, – Phoenix сменил тему и сел на своего любимого конька, – что нам действительно нужно, так это Deszip. Надо достать его.

Deszip был компьютерной программой, используемой для взлома паролей.

– И Zardoz. Нам нужен Zardoz, – добавил Electron.

Zardoz был компьютерной публикацией для служебного пользования с подробностями о недостатках в системах компьютерной безопасности.

– Да. Можно попытаться раздобыть его в машине Спафа. У Спафа он точно есть.

Юджин Спаффорд [Eugene Spafford], адъюнкт-профессор кафедры компьютерного программирования в университете Пардью в США, был одним из самых известных экспертов по безопасности компьютеров в Интернете в 1990 году.

– Да.

Так началась их охота за священным Граалем.

Deszip и Zardoz красовались бок о бок, как самые вожделенные трофеи в мире международных хакеров Unix.

Взлом паролей требовал много времени и компьютерных ресурсов. Даже относительно мощная университетская машина заскрипела бы под грузом вычислений, если бы перед ней поставили такую задачу. Но программа Deszip могла облегчить эти вычисления, и нагрузка, для сравнения, была бы сведена к весу пера. Она работала с невероятной скоростью, так что хакер, обладай он Deszip, мог бы взламывать пароли в 25 раз быстрее.

Zardoz, всемирный список рассылки по вопросам безопасности, был так же бесценен, но по другой причине. Хотя формально этот список назывался

Конечно, системные администраторы, прочитавшие отдельную публикацию в Zardoz, могли предпринять определенные шаги и закрыть эти щели в системах безопасности. Но в хакерском сообществе было хорошо известно, как много времени проходит между публикацией Zardoz и исправлением недостатка в системе. Зачастую ошибки на многих компьютерах оставались месяцами, а то и годами уже после того, как о них было объявлено на Zardoz.

Почему это происходило? Многие администраторы и слыхом не слыхивали об ошибке до того, как Zardoz впервые объявлял о ней. Zardoz был эксклюзивным клубом, и далеко не каждый был его членом. Вы не могли просто проходить по улице и записаться в Zardoz. Нужно было пройти через одобрение равных в индустрии компьютерной безопасности. Нужно было управлять компьютерной системой в большом учреждении, например в университете или исследовательской структуре, такой как CSIRO. Иначе говоря, действительные члены списка адресатов Zardoz обнюхивали кандидата своими чувствительными носами и определяли, достоин ли он членства в их клубе. Только они решали, можно ли кандидату доверять настолько, чтобы разделить с ним величайшие секреты безопасности в мире компьютерных систем.

В 1989 году «белые колпаки», как хакеры называли гуру безопасности, сходили с ума от одной мысли о том, что Zardoz может попасть в чужие руки. Настолько, что многие публикации на Zardoz были великолепными образцами искусства говорить обиняками. Эксперт по компьютерной безопасности мог лишь обозначить новую ошибку в своей публикации, не делая практических выводов, или же, наоборот, объяснить ее на таком ясном и точном языке, который обычно используют в инструкциях.

Это вызывало яростные дебаты в индустрии компьютерной безопасности. С одной стороны, те, кто ратовал за «инструкции», говорили, что бюллетени вроде Zardoz могут принести только пользу, если люди будут откровенны друг с другом. Они хотели предоставлять тем, кто зарегистрировался в Zardoz, детальные, пошаговые объяснения того, как заделать ту или иную прореху в системе безопасности. Эти люди были за полную открытость.

С другой стороны, приверженцы жесткого курса и тотального контроля в компьютерной безопасности доказывали, что помещение предупреждения в Zardoz чревато серьезнейшим риском. Что, если Zardoz попадет не в те руки? Почему бы любому шестнадцатилетнему хакеру не выполнить шаг за шагом все инструкции, подробно рассказывающие, как вломиться в тысячи персональных компьютеров! Если и существует необходимость предавать гласности прорехи в системах безопасности (а они вовсе не думали, что такая необходимость есть), то это должно быть сделано как можно более туманным языком.

Но жесткие парни забывали о том, что хакеры мирового уровня, такие как Electron, могли прочесть самые завуалированные и тщательно составленные публикации Zardoz и за несколько дней, если не часов, понять, как работать с дырой в системе безопасности, о которой шла речь. Сделав это, они могли с той же легкостью написать справочную версию ошибки.

Большинство толковых хакеров находили один-два выпуска Zardoz в своих путешествиях, роясь в почте администраторов компьютерных систем солидных учреждений. Но ни один из элиты хакеров андеграунда в Altos не имел полного архива всех выпусков бюллетеня. Хакер, раздобывший их, смог бы заполучить подробное описание всех важных дыр в системах безопасности, обнаруженных лучшими в мире экспертами в этой области, по крайней мере, с 1986 года.

Как и Zardoz, Deszip тщательно охранялся. Он был написан экспертом по компьютерной безопасности доктором Мэтью Бишопом [Matthew Bishop], который работал в NASA Research Institute for Advanced Computer Science,[p107] прежде чем стал преподавателем в Дартмуте, в колледже «Лиги плюща»[p108] в штате Нью-Гемпшир. Правительство США сочло очень быстрые шифровальные алгоритмы Deszip настолько важными, что они были засекречены, как вооружение. Импортировать их из США было незаконно.

Конечно, в 1990 году немногие хакеры были искушенными настолько, чтобы должным образом использовать Deszip и Zardoz. Более того, мало кто знал, что они вообще существуют. Но Electron и Phoenix знали об этом, так же как и несколько других хакеров, включая британцев Pad’a и Gandalf’a. Кооперируясь с помощью Altos с отборной группой других мастеров, они работали, осторожно намечая сайты, возможно, содержащие части их священного Грааля. Они действовали методично, с тончайшей стратегией, собирая информацию с совершенным, почти хирургическим искусством. Пока толпа простых смертных хакеров разбивала себе лбы, тупо атакуя случайные машины, эти господа посвящали свое время охоте на стратегически важные машины – ахиллесову пяту сообщества компьютерной индустрии.

Они составили информационный хит-парад машин, большинство из которых принадлежало гуру компьютерной безопасности высочайшего уровня. Обнаружив два ранних выпуска Zardoz, Electron прочесал их публикации самым частым гребнем не только в поисках ошибок в системах безопасности. Он обращал самое пристальное внимание на имена и адреса тех, кто писал статьи. Авторы, часто публикующиеся в Zardoz, те, у кого было, что сказать, автоматически занимали места в хит-параде. Это были те люди, которые, по всей вероятности, хранили копии Deszip или архивы Zardoz в своих машинах.

Electron рыскал по всему миру в поисках информации о Deszip и DES[p109] – шифровальной программе, послужившей основой для Deszip. Он искал в компьютерах Университета Нью-Йорка, Военно-морской исследовательской лаборатории США в Вашингтоне (округ Колумбия), в Технологическом университете Хельсинки, в университете Рутгерс в Нью-Джерси, в Мельбурнском университете и в университете Тампере в Финляндии, но поиски принесли лишь незначительные плоды. Он нашел копию общедоступной шифровальной программы CDES, использовавшей алгоритм DES, но не сам Deszip. CDES годилась для зашифровки файлов, но не для взлома паролей.

Все же двум австралийским хакерам удалось почуять легкий аромат Deszip. В 1989 году они вторглись в компьютер колледжа Дартмута под названием Bear.[p110] В самом дальнем углу машины они обнаружили тщательно спрятанный Deszip. Они осторожно перепрятали копию в более надежную машину в другом учреждении.

Но победа ускользнула от них. Эта копия Deszip была зашифрована с помощью Crypt, программы, базирующейся на принципах работы немецкой машины Enigma, применявшейся еще во время Второй мировой войны. Без фразы-пароля – ключа к шифру – прочитать Deszip было невозможно. Они могли только разочарованно смотреть на файл под названием Deszip с недосягаемым сокровищем внутри.

Неукротимые хакеры решили сохранить зашифрованный файл на тот случай, если когда-нибудь где-нибудь наткнутся на фразу-пароль (например, в электронном письме в одном из десятков компьютеров, в которые они регулярно вторгались). Снабдив зашифрованный файл Deszip более безобидной этикеткой, они поместили копию в темном углу другой машины. Они решили, что страховка лишней не бывает, и передали вторую копию Gandalf’y, который спрятал ее в английском компьютере (на тот случай, если копия австралийцев неожиданно исчезнет).

В январе 1990 года Electron сосредоточил свое внимание на Zardoz. После очередного тщательного изучения старой копии Zardoz он обнаружил в списке системного администратора из Мельбурна. Абонент наверняка мог иметь полный архив Zardoz в своей машине, причем он был так близок – меньше, чем в получасе езды от дома Electron’a. Все, что оставалось сделать, – это взломать CSIRO.

Commonwealth Scientific and Industrial Research Organisation, или CSIRO,[p111] представляет собой правительственную исследовательскую структуру с множеством отделений по всей Австралии. Electron’y нужно было попасть только в одно из них – Отделение информационных технологий в доме № 55, Барри-стрит, Карлтон, совсем рядом с Мельбурнским университетом.

Роясь в компьютере университета, Electron уже наткнулся на одну копию архива Zardoz, принадлежавшую системному администратору. Он подобрал ее и начал осторожно загружать в свою машину. Его компьютер медленно вливал в себя копию Zardoz, как вдруг связь с университетом неожиданно прервалась. Админ обнаружил хакера и мгновенно уничтожил соединение. Все это отбросило Electron’a к исходному пункту, пока он не нашел копию Zardoz в машине CSIRO.

Было около трех часов ночи 1 февраля 1990 года, но Electron не устал. Его голова гудела. Он только что успешно проник в учетную запись под названием Worsley в компьютере CSIRO, который носил имя DITMELA. Для взлома Electron использовал ошибку в отправке почты. Он предположил, что DITMELA означает Division of Information technology, Melbourne, computer «A».

В этот день Electron начал тщательно анализировать директории Эндрю Уорсли [Andrew Worsley]. Он знал, что где-то там находится Zardoz, хотя и не видел его раньше. После прощупывания компьютера и экспериментов с разными дефектами в системе безопасности в надежде, что один из них пропустит его внутрь, Electron’y удалось проскользнуть в компьютер незамеченным. Это случилось во второй половине дня – не самое удачное время для взлома компьютеров. Любой, кто находился в машине, мог очень быстро засечь нарушителя. Поэтому Electron сказал себе, что он лишь проведет разведку на местности. Посмотреть, есть ли там Zardoz, затем поскорее убраться оттуда, чтобы вернуться позже – лучше всего ночью – и вытащить Zardoz.

Когда Electron увидел в директории Уорсли полный архив Zardoz, его первым порывом было поскорее схватить его и смыться. Но проблема заключалась в том, что с его медлительным модемом он не мог исчезнуть достаточно быстро. Подавив непреодолимое желание приблизиться к Zardoz и завладеть им здесь и сейчас, он бесшумно выскользнул из машины.

Следующей ночью взволнованный и нетерпеливый Electron вернулся в DITMELA и направился прямиком в директорию Уорсли. Zardoz был на месте. По странной иронии Electron использовал ошибку в безопасности, обнаруженную им в раннем выпуске Zardoz, чтобы попасть в компьютер, который вот-вот сдаст на его милость полный архив программы.

Но вытащить Zardoz из машины CSIRO представлялось не самым легким делом. Архив был велик, и с 300 бод – 30 символов в секунду – модему Electron’y потребовалось бы пять часов, чтобы скачать всю копию. Использовав команду CAT, Electron сделал копии всех выпусков Zardoz и собрал их в один файл размером в 500 килобайт. Он окрестил новый файл t и сохранил его во временной директории DITMELA.

Затем он стал соображать, что делать дальше. Он отправил еще одну копию архива в другую учетную запись за пределами машины CSIRO, для пущей сохранности. Но после этого ему предстояло сделать выбор – попытаться скачать эту штуковину самому или дать отбой, позвонить Phoenix’y и попросить его сделать это.

Модем Phoenix’a на 2400 бод мог скачать пакет Zardoz в восемь раз быстрее, чем модем Electron’a. С другой стороны, Electron вовсе не жаждал предоставить Phoenix’y доступ в машину CSIRO. Они оба примерялись к этой машине, но он не сказал Phoenix’y, что ему уже удалось проникнуть в нее. Не то чтобы Electron собирался придержать Zardoz, когда получит его. Наоборот, он хотел, чтобы Phoenix познакомился с файлом безопасности и они могли обменяться идеями. Но когда нужно было работать с учетными записями, Phoenix мог напортачить. Он слишком много болтал. Он был попросту несдержан.

Пока Electron обдумывал свое решение, его пальцы продолжали работать на клавиатуре. Он быстро печатал, отправляя копии пакетов Zardoz на две взломанные студенческие учетные записи Мельбурнского университета. Имея пароли к обеим записям, он мог сделать это в любое время без всякого риска для себя и своего драгоценного груза. Две учетные записи – главная и запасная – лучше, чем одна. Вдруг кто-нибудь изменит пароль на какой-нибудь из них.

Не успела машина DITMELA отправить копии Zardoz на запасные сайты, как соединение Electron’a неожиданно сдохло.

Машина CSIRO зависла, что скорее всего означало то, что админ вырубил его. Electron был в ярости. Какого хрена системный администратор сидит за компьютером в такое время? Он должен спать! Поэтому Electron начал работать так поздно. Он видел Zardoz в машине CSIRO еще днем, но проявил нечеловеческое терпение, запретив себе даже прикасаться к нему – шанс, что его обнаружат, был слишком велик. А теперь вот это.

Единственное, что оставалось – позвонить Phoenix’y и попросить его войти в учетные записи Мельбурнского университета, чтобы проверить, как дошла почта. Если все в порядке, он успеет скачать ее со своим скоростным модемом до того, как админ CSIRO предупредит своего университетского коллегу и тот изменит пароли.

Electron набрал номер Phoenix’a. Они давно уже перестали обращать внимание на время суток, когда звонили друг другу. 10 часов вечера, 2 часа ночи, 4.15 утра, 6.45 утра.

– Ага, – Electron приветствовал Phoenix’a в своей обычной манере.

– Хай, – отозвался Phoenix.

Electron рассказал ему, что случилось, и дал обе учетные записи в университете, на которые он отправил список Zardoz.

Phoenix дал отбой и перезвонил через несколько минут. Обе учетные записи были уничтожены. Кто-то в университете вошел и изменил пароли за те полчаса, пока Electron выбирался из машины CSIRO. Оба хакера были встревожены тем, что это могло означать. Видимо, кто-то – скорее всего несколько человек – пасет их. Но непреодолимое желание получить Zardoz пересилило страх.

У Electron’a была еще одна учетная запись в компьютере CSIRO. Он не хотел отдавать ее Phoenix’y, но у него не было выбора. Теперь все предприятие висит на волоске. Кто может знать, что Zardoz останется на месте? Вполне возможно, что админ, который вышвырнул Electron’a, мог перенести архив в какое-нибудь недоступное место. Но это был единственный шанс.

Когда Electron сказал Phoenix’y пароль и имя пользователя, он велел ему скопировать Zardoz на несколько других машин, подключенных к Интернету, вместо того чтобы пытаться скачать его в свой компьютер. Это будет намного быстрее, и админ CSIRO едва ли посмеет вторгнуться в чужие компьютеры, чтобы уничтожить скопированный файл. Лучше всего выбрать зарубежные сайты, чтобы еще больше затруднить попытку админа связаться с админами этих машин и вовремя предупредить их. Потом, когда Zardoz будет в безопасности спрятан на нескольких запасных сайтах, Phoenix сможет скачать его через Интернет, почти не рискуя, что его вышвырнут из машины в самый разгар процесса.

Сидя у себя дома в Келвин-Гроув, Торнбери, в двух кварталах от машины CSIRO, Иэн Мэтисон [Ian Mathieson] смотрел, как хакер снова лезет в его компьютер. Мэтисона разбудил телефонный звонок в половине третьего ночи, ему сообщили, что в его машине подозрительный хакер. Мэтисон немедленно вошел в рабочую систему DITMELA через свой ПК и модем. Звонок от Дэвида Хорнсби [Davis Hornsby] с кафедры компьютерных наук Мельбурнского университета не был ложной тревогой.

Минут двадцать понаблюдав за неизвестным хакером, который проник в его машину через университетский компьютерный терминал, Мэтисон выкинул его из системы. Затем он заметил, что DITMELA пытается выполнить команду, заданную хакером. Посмотрев повнимательнее, он обнаружил, что его машина отправляет почту на две учетные записи Мельбурнского университета.

Но эта почта не была отправлена полностью. Она все еще оставалась в почтовом буфере. Мэтисону стало любопытно, что так понадобилось хакеру в его системе, и он перенес файл в поддиректорию, чтобы посмотреть, что же там такое. Когда он увидел там полный архив Zardoz – а он знал, что это такое, – то ужаснулся. Это были не простые хакеры – это были птицы высокого полета. К счастью, утешал себя Мэтисон, он остановил отправку почты и предотвратил катастрофу.

К несчастью, Мэтисон не заметил оригинальный файл Electron’а – пакет копий Zardoz. Когда Electron отправил файл, он скопировал его, оставив оригинал нетронутым. Пакет Zardoz все еще находился в DITMELA под неприметным названием

Ровно в 3.30 утра Phoenix вошел в DITMELA из Техасского университета. Он быстро просмотрел временную директорию. Файл .t был на месте, именно там, где сказал Electron. He теряя ни минуты, хакер приступил к его переносу в университет Техаса.

Он отлично себя чувствовал. Похоже, что австралийцы в конце концов завладеют всей коллекцией Zardoz. Все шло необычайно хорошо, пока перенос вдруг не прекратился. Phoenix забыл проверить, достаточно ли места на диске в учетной записи Техасского университета, чтобы загрузить на него объемистый пакет Zardoz. Теперь, когда он был подключен к очень «горячей» машине, за каждым движением которой мог наблюдать админ, он обнаружил, что там не хватает места для драгоценного файла.

Зная, что каждая секунда, проведенная онлайн в DITMELA, связана с серьезным риском, Phoenix немедленно вышел из машины CSIRO. Будучи все еще подключен к Техасскому университету, он поработал там, уничтожая другие файлы, чтобы подготовить достаточно места для размещения всех 500 килобайт файла Zardoz.

В 3.37 Phoenix снова вошел в DITMELA. На этот раз он поклялся, что все пойдет, как надо. Он запустил отправку файла и стал ждать. Меньше, чем через десять минут он вышел из машины CSIRO и нервно проверил систему Техасского университета. На месте. Zardoz был там, во всей своей красе! И он принадлежал ему! Phoenix был в экстазе.

Но оставались еще кое-какие дела, и времени благодушествовать не было. Phoenix начал в спешке сжимать и зашифровывать Zardoz. Он сжимал его потому, что маленький файл труднее заметить и его быстрее можно отправить в запасную машину. Он зашифровал его так, что при самом тщательном осмотре нельзя было догадаться, что там находится. Он не слишком волновался по поводу сисадминов; хакеры просто кишели в техасской системе, отчасти потому, что это был дом родной его друга, хакера из Legion of Doom и студента университета Eric Bloodaxe.

После того, как Phoenix был удовлетворен защитой Zardoz, он около 4-х утра позвонил Electron’y и сообщил ему отличную новость. К 8.15 Phoenix перекачал Zardoz с техасского компьютера в свою собственную машину. К 13.15 архив был уже в компьютере Electron’a.

Было нелегко завоевать Zardoz, но Deszip обещал стать гораздо более трудной задачей. Тогда как десятки экспертов по безопасности обладали архивом Zardoz, Deszip был доступен лишь немногим. И все они жили в США, по крайней мере, официально.

Правительство США объявило незаконным экспорт алгоритмов шифрования. Переслать копию Deszip, DES или любой другой шифровальной программы означало совершить преступление. Это считалось незаконным, потому что Управление по контролю за оборонными сделками Государственного департамента США[p112] признавало любую шифровальную программу оружием. ITAR[p113] (международные правила перевозки оружия), основываясь на Законе США о контроле за экспортом оружия 1977 года, ограничивали публикацию и продажу «оборонного товара». Неважно, что вы сделали – полетели в Европу с дискетой в кармане или отправили материал через Интернет. Если вы нарушили ITAR, вам грозит тюремный срок.

Время от времени американские компьютерные программисты втайне переправляли копии шифровальных программ специалистам в своих областях за пределы США. Как только программа оказывалась вне Штатов, это была законная добыча. Американские власти не могли ничего поделать, если кто-то в Норвегии отправлял Deszip своему коллеге в Австралию. Но даже в таких случаях сообщества криптографов и экспертов по компьютерной безопасности очень ревностно охраняли такие программы, как Deszip, в собственных тайных святилищах.

Все это означало, что Electron’y и Phoenix’y почти наверняка придется иметь дело с американским сайтом. Electron продолжал составлять хит-парад, базируясь на списке адресатов Zardoz, который был и у Phoenix’a. И оба хакера принялись искать в растущем Интернете компьютеры, принадлежащие намеченным мишеням.

Это был впечатляющий хит-парад. Мэтью Бишоп, автор Deszip. Рассел Брэнд [Russell Brand] из Национальной лаборатории имени Лоренса Ливермора, исследовательского центра, финансируемого Министерством энергетики США. Дэн Фармер [Dan Farmer], автор популярной компьютерной программы проверки безопасности COPS, которая также включала в себя функцию взлома паролей. Были и другие. А возглавлял список Юджин Спаффорд, или Спаф, как его называли хакеры.

К 1990 году все компьютерное подполье считало Спафа не только гуру безопасности, но и фанатичным противником хакеров. Спаф окопался в университете Пардью, рассаднике экспертов по компьютерной безопасности. Бишоп получил свою докторскую степень в Пардью, и Дэн Фармер тоже засел там. Спаф был одним из основателей Usenet, службы новостей Интернета. Работая с компьютерами в университете как серьезный ученый, он также сделал себе имя на том, что, кроме всего остального, составил технический анализ червя RTM. Этот червь, порожденный гением студента Корнельского университета Роберта Т. Морриса-мл. [Robert Т. Morris Jr.] в 1988 году, стал стержнем карьеры Спафа.

До червя RTM Спаф занимался разработкой программного обеспечения. После червя он стал заниматься компьютерной этикой и полюбил произносить публичные речи, ратуя за консерватизм в компьютерной безопасности. Спаф совершил турне по Штатам, просвещая население и СМИ насчет червей, вирусов и кодекса хакеров. Во время слушания дела Морриса хакинг стал популярной темой в Америке, и Спаф подливал масла в огонь. Когда судья Говард Дж. Мансон [Howard G. Munson] отказался приговорить Морриса к тюремному заключению, а вместо этого назначил ему 400 часов общественных работ, $10 000 штрафа и три года условно, Спаф публично раскритиковал это решение. СМИ опубликовали призыв Спафа, обращенный к компьютерной индустрии, бойкотировать любую компанию, которая посмеет взять на работу Роберта Т. Морриса-мл.

Выбор машины Спафа в качестве мишени служил двум целям австралийских хакеров. Он был, несомненно, вместилищем сокровищ, таких как Deszip, а кроме того, он был притчей во языцех.

Итак, однажды ночью Electron и Phoenix решили взломать машину Спафа в Пардью, чтобы украсть оттуда копию Deszip. Phoenix должен был заниматься собственно хакингом, потому что его модем был быстрее. Electron будет поддерживать с ним связь по телефону и руководить каждым его шагом. Таким образом, если Phoenix столкнется с неожиданным препятствием, ему не понадобится отступать для перегруппировки и рисковать заниматься исследованием.

Хакерам удалось взломать другую машину Пардью под названием Medusa. Но у Спафа был свой компьютер, Uther, подключенный к Medusa.

Phoenix рыскал туда-сюда возле Uther, пытаясь найти достаточно широкую щель, чтобы проскользнуть внутрь. По наводке Electron’a он попытался использовать ошибку CHFN. Эта команда позволяла пользователю изменять имеющуюся информацию – такую как его имя, рабочий адрес или номер телефона офиса, – если он обнаруживал, что кто-то напачкал в его учетной записи. Отчет об ошибке был опубликован в одном из файлов Zardoz, и Phoenix с Electron’ом уже использовали ее для проникновения в несколько других машин.

Electron хотел применить ошибку CHFN, потому что в случае успеха Phoenix мог создать себе привилегированную учетную запись в машине Спафа. Это было бы финальным щелчком по носу надменного гуру компьютерной безопасности.

Но у Phoenix’a не все пошло гладко. В отчаянии австралийский хакер повторял своему наставнику, что ошибка вот-вот сработает, но она не работала, и он не мог понять почему. В конце концов Electron сделал вывод, что проблема заключается в том, что машина Спафа – это Sequent. Успех ошибки CHFN зависел от особой структуры файла пароля в Unix, но машины Sequent использовали другую структуру. К тому же Phoenix не слишком много знал о машинах Sequent – это была одна из специальностей Electron’a.

После нескольких безуспешных часов борьбы в попытке запустить ошибку CHFN, Phoenix сдался и по совету Electron’a попробовал использовать другой недостаток безопасности – ошибку FTP.[p114] Phoenix постарался вспомнить свойства ошибки. Обычно FTP использовался для перемещения файлов из одного компьютера в другой в сети. Перемещение файла в другую машину было немного похоже на доступ через telnet,[p115] но пользователю не нужен был пароль для регистрации. Кроме того, набор команд, который он мог применить в другом компьютере, был крайне ограничен.

Если ошибка FTP сработает, она позволит Phoenix’y протащить дополнительную команду во время введения имени пользователя FTP. Контрабандная команда заставит компьютер Спафа позволить Phoenix’y зарегистрироваться в любом нужном ему качестве – а ему нужно было зарегистрироваться как обладателю привилегированного доступа. Учетная запись root была слишком очевидной, если кто-то наблюдал за компьютером, кроме того, она не всегда разрешала удаленный доступ. Поэтому вместо нее Phoenix выбрал daemon, другую распространенную привилегированную учетную запись.

Это было словно выстрел в темноту. Phoenix справедливо полагал, что Спаф обезопасил свою машину против такой наглой атаки, но Electron поторапливал его все равно попробовать применить эту ошибку. Ошибка FTP стала известна в сообществе компьютерной безопасности очень давно, появившись в одном из ранних выпусков Zardoz. Phoenix колебался, но у него не было ни других идей, ни времени.

Он набрал:

FTP – i uther.purdue.edu

quote user anonymous

quote cd – daemon

quote pass anything

Несколько секунд, которые потребовались для передачи команды из его дома в пригороде Мельбурна на американский Средний Запад, тянулись, кажется, целую вечность. Он

Компьютер Спафа распахнул перед ним двери так же услужливо, как швейцар в отеле Ritz Carlton. Phoenix улыбнулся своему компьютеру. Он был

Он словно очутился в пещере Аладдина. Phoenix просто стоял там, остолбенев при виде лежащих перед ним сокровищ. Это принадлежало ему, только ему. В директориях Спафа хранились мегабайты файлов по компьютерной безопасности. Исходный код червя RTM. Исходный код червя WANK. Все на свете. Phoenix хотел погрузить руки по локоть в каждый сундук с сокровищами и жадно черпать оттуда целыми пригоршнями, но он справился со своим желанием. Прежде всего он должен был выполнить более важную – в стратегическом отношении – миссию.

Он пробирался среди директорий, всюду выискивая Deszip. Как ночной грабитель, рыщущий по дому в поисках фамильного серебра, он обшаривал директорию за директорией. У Спафа наверняка должен быть Deszip. Если кто-то, кроме Мэтью Бишопа, и имеет его копию, так это Спаф. И он наконец нашелся. Вот он – только и ждет, когда Phoenix возьмет его.

Тут Phoenix заметил кое-что еще в другом файле. Любопытство взяло верх, и он подошел к нему, чтобы быстренько глянуть, что там. В нем была

Но как только Phoenix начал посылать команды, его экран словно застыл. Он проверил. Это был не его компьютер. Что-то пошло не так на той стороне. Он все еще был в машине Спафа. Соединение не было уничтожено. Но когда он отправил команду, компьютер в Западном Лафайете, штат Индиана, не отреагировал на нее. Машина Спафа словно оглохла и онемела.

Phoenix уставился на свой компьютер, пытаясь понять, что происходит. Почему машина Спафа не отвечает? Причин могло быть только две. Либо соединение между первой машиной (в которую он проник в Пардью) и машиной Спафа случайно прервалось. Либо кто-то выдернул штепсель.

Но ради чего? Если они знали, что он там, почему просто не дать ему пинка под зад? Более того, они запросто могли выставить его из всей системы Пардью. Может быть, они хотели оставить его онлайн, чтобы узнать, из какой машины он пришел, пройти по его следу, петляющему от системы к системе?

Перед Phoenix’ом встала проблема выбора. Если соединение нарушено случайно, ему нужно было сохранить подключение и подождать, пока сеть не восстановится. Удача с ошибкой FTP в машине Спафа была просто подарком судьбы. Слишком велики шансы того, что кто-то обнаружит доказательства его проникновения после того, как он уйдет, и законопатит дыру. С другой стороны, он не хотел, чтобы народ из Пардью проследил его соединение.

Он подождал еще несколько минут, пытаясь застраховать себя от возможных неприятностей. Нервничая из-за того, что тишина в машине Спафа слишком уж затянулась, Phoenix решил отваливать. Заветные сокровища пещеры Аладдина растаяли перед ним, как мираж. Phoenix разорвал соединение.

Electron и Phoenix разговаривали по телефону, уныло подсчитывая потери. Это был провал, но Electron напомнил себе, что никто не говорил ему, что получить Deszip будет легко. По крайней мере, у них теперь есть ключевая фраза, чтобы расшифровать Deszip, похищенный из Дартмута.

Но они снова столкнулись с проблемой. Electron уже начал думать, что так будет всегда. Они просто по определению не могли получить что бы то ни было, не столкнувшись с трудностями. Иначе, наверное, было бы не так интересно. На этот раз проблема заключалась в том, что, когда они попытались найти свою копию из Дартмута, отправленную на хранение несколько месяцев назад, они обнаружили, что она исчезла. Должно быть, сисадмин стер ее.